如何获取SSL证书?

SSL/TLS 证书已成为值得考虑的 Web 安全解决方案。仍然有很多人对 SSL 及其核心实践知之甚少。的确,在现代网络犯罪时代,如果您忽视网络安全,可能会使您的企业陷入严重的境地,从而导致金钱和商业声誉的损失。一些网站一直忽略SSL/TLS的使用,因为它不符合客户的利益。本文旨在鼓励网站所有者在其网站上实施 SSL,并了解 SSL 中使用的一些术语。

申请SSL证书:https://gworg.taobao.com/

SSL/TLS 提供什么?

SSL 证书有其固有的特性,使 SSL 在行业中脱颖而出。加密不仅是 SSL 证书的一个目标,而且还提供了业务身份、数据隐私和轻松交换信息的认证。根据新的 NIST 和 CA/浏览器指南,每个 SSL/TLS 证书都具有现代且强大的算法,以确保在线环境安全。

身份验证:在 SSL 中,用户访问网站的同时,服务器将证书的副本发送到用户的浏览器,以使其知道浏览器正在连接到正确的网站。服务器证书的数据包括域名和公司信息。此外,浏览器在访问 SSL 安全网站时会显示一个绿色挂锁,以确保访问者该网站对于在线交易是安全的。

数据完整性: SSL 确保数据完整性,这意味着数据在转换过程中不会被更改。由于加密强度高,网络攻击者无法破坏或更改用户与 Web 服务器之间的内容。消息/数据通过消息验证码进行确认。

数据机密性:数据机密性可防止数据暴露给第三方或攻击者。攻击者拦截加密数据将变得困难,因此数据在两个端点之间保持机密。

SSL和TLS协议说明

在密码学领域,主要有 SSL(安全套接层)和 TLS(传输层安全)协议。这两种协议都广泛用于大多数电子邮件、应用程序、VoIP。

安全证书

SSL 主要有 SSL 1.0、SSL 2.0 和 SSL 3.0 三个协议版本,并且都已弃用。目前,TLS 1.2 已生效。

但是,Netscape 已经开发了 SSL 协议。最初,SSL 1.0 被开发出来,但由于安全缺陷从未公开发布。

在 SSL 1.0 开发之后,Netscape 于 1995 年 2 月推出了 SSL 2.0,但由于同样的安全漏洞原因并没有做得很好。

SSL 2.0 容易受到Drown 攻击,即使在不同的服务器上使用相同的公钥证书,也可用于攻击具有相同名称的 RSA 密钥。SSL 2.0 服务器泄漏可用于 TLS 服务器的公钥详细信息。

SSL 3.0 于 1996 年发布,支持证书身份验证以及添加的基于 SHA-1 的密码。但是,SSL 3.0 进行了弱密钥派生过程,其中主密钥依赖于 MD5 哈希函数(无法抵抗碰撞攻击)。2014 年 10 月,SSL 3.0 被认为在抵御填充攻击方面很弱。证书链是在 SSL3.0 中建立的,允许组织使用证书层次结构。

TLS

如果我们看一下 TLS 的历史,到目前为止,TLS 的主要三个版本已经发布。

TLS 1.0 于1999 年 1 月被定义为RFC2246。TLS 1.0 致力于对称加密(DES、RC4)。每个加密都是针对单个连接生成的,并且基于在会话开始时协商的共享秘密。

TLS 1.1 于2006 年 4 月在RFC4346中指定。它是对 TLS 1.0 版本的升级,是抵御 CBC(密码块链接)攻击的理想保护。TLS 1.1 支持IANA注册参数。

TLS 1.2 于2008 年 8 月在RFC5246中指定,它带有现代认证加密。目前,TLS 1.2 版本已被接受并被认为不受任何攻击。

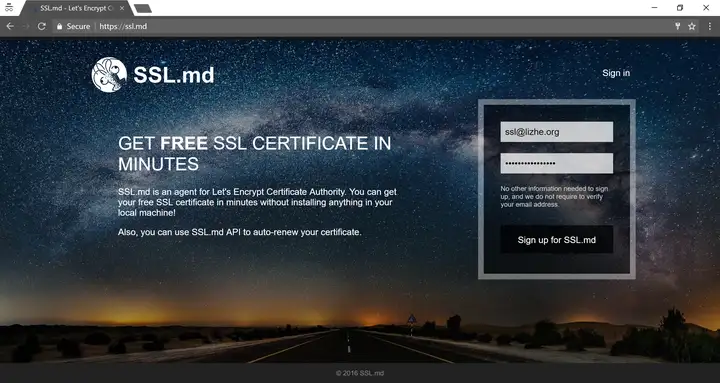

如何获取 SSL/TLS 证书?

SSL 订购流程遵循以下简单步骤。

1、首先,您必须Gworg选择所需的SSL产品。

2、从您的服务器创建 CSR(证书签名请求)并将其粘贴到记事本中。

3、现在,您必须根据业务需求购买 SSL/TLS 证书产品。

4、为所选证书付款后,您将收到唯一的配置链接。

5、提交生成的 CSR 以启动身份验证程序并等待订单请求。

6、证书颁发机构将通过电子邮件发送您的 SSL 证书。

现在,在您想要的服务器上安装证书,不要忘记在您的网站上实施安全站点密封。

词汇表:

CSR(证书签名请求):

CSR 称为Certificate Signing Request。CSR 包括组织名称、域名、位置、城镇、城市、电子邮件地址等数据,并在订购证书时提交。CA 会考虑 CSR 信息来确认和创建您的 SSL 证书。最重要的是,它还持有将包含在您的证书中的公钥。

不同类型的 SSL/TLS 验证:

SSL/TLS 证书价格取决于证书颁发机构颁发证书所遵循的验证类型。

域验证:证书颁发机构验证域的所有权并确保该域名属于 SSL 申请人。此类证书可在 15 分钟内签发。

组织验证:组织验证建立企业的身份,并需要与业务相关的文件来验证企业的存在。

扩展验证:扩展验证遵循严格而漫长的过程,包括域和业务验证。该流程通过遵循定义审查政策和原则的 EV 指南来检查实体的法律、运营和实际存在。

网站印章:

当您购买 SSL 证书时,站点封印是免费的。网站印章是一种标识,可确保访问者和客户确保网站安全。站点印章确保任何在线交易都将在安全的环境中进行。

公钥密码学:

密钥在基于非对称加密的 SSL 证书中起着至关重要的作用。这些密钥称为私钥和公钥。用公钥加密的数据只能用私钥解密。强密钥意味着间谍和拦截的机会更少。

公钥和私钥:

公钥是公钥密码学/非对称密码学的一部分,它使用一对密钥:公钥和私钥。公钥在用户之间传播。用公钥加密的消息只能用私钥解密。使用称为非对称加密的两个密钥和使用公钥的系统称为 PKI(公钥基础设施)。

私钥用于解密消息。用公钥加密的任何东西只能用它的私钥对解密。强大的私钥可防止信息被窥探和数据嗅探。建议在具有适当安全性的受信任计算机上生成私钥。目前,许多证书颁发机构使用 2048 位 RSA 密钥。

可靠的证书颁发机构:

可以使用应由合法证书颁发机构(CA)支持的经过身份验证的 SSL 证书来保护在线身份。有一些自签名证书不具有可靠性,因此,浏览器在遇到它时会显示警告。合法的 CA 确保浏览器和服务器之间的旅行信息将通过强大的加密进行加密,第三方将无法拦截它。目前,以下领先的证书颁发机构在 SSL 行业中得到了证明。

根SSL证书:

有两种证书:根证书和中间证书。为了让证书被设备和浏览器信任,根证书的作用就发挥了。根证书由证书颁发机构创建,并被软件应用程序、浏览器识别。根证书的目的是创建一个信任链,浏览器将信任所有证书,本质上信任所有由根证书签名的证书。当用户访问该网站时,浏览器通过与根证书链接的信任链开始证书验证。

ECC 算法:

随着 RSA 密钥大小的增加,可能会导致性能问题。为了解决这个问题,引入了ECC(椭圆曲线密码术),它遵循更小更快的密钥生成以及相同级别的加密强度。与 1024 位 RSA 密钥相比,ECC 可以产生 164 位密钥级别的安全性。

永远在线的 SSL:

认为 SSL 仅用于登录或结帐页面是一种误解,但这是错误的。当您保护特定页面时,网站的其余页面保持未加密状态,黑客可以利用这些页面。因此,Always-On SSL 可以保护整个网站,包括图像、Java 脚本、cookie 和会话,并使站点免受 Sidejacking 和 SSL Strip 攻击。

SSL 是一种创建安全隧道以在安全环境中传输信息的协议。上述信息与 SSL 最佳实践的快速指南有关,一旦您使用 SSL 证书或想了解 SSL 行业中要遵循的 SSL 实践,这将有所帮助。